Анонимност в интернет - на браузъра тороид

Средната потребителят си мисли: "Но кой има нужда от мен? Аз не съм бизнесмен, а не политик, а не престъпник. " Наистина - кой може да се наложи лична информация от потребителите на интернет?

С две думи, които искат да шпионира и подслушва в Интернет изобилстват, така че има смисъл да се мисли за поверителността на вашето онлайн присъствие. След откровени истории за принципи секретна операция услуга Сноудън, който може да бъде сигурен, че лична или бизнес информация няма да попадне в недобросъвестни ръце?

Какво е TOR

Странното е, че идеята и на базата на всички анонимни интернет система даде на Пентагона и на американските разузнавателни служби за потребителите. Имаше такова скандално шпионин проект, наречен открито небе. След мисия Free Heaven за някаква тайна причина затворен и частна мрежа изходния код пропускам да споделите.

Много бързо организирана Torproject.org общност. доброволни разработчици, които създават един вид паралелен интернет, недостъпни за чуждестранен контрол.

TOR - акроним на Onion Router. Според руски - лук рутера. Защо подут? Името отразява основния принцип на криптиране, предавани чрез информация TOR мрежа.

Как работи системата TOR

Принципът на работа е прост подут маршрутизация на гений и може да бъде представен чрез следния алгоритъм.

- Членове на общността TOR стартират световна мрежа от прокси сървъри, които стават комуникационни възли предавка.

- Многократно предаване на потребителски данни са криптирани, всяко ниво представлява редовен шифър подут слой пакет.

- Информация пакет, преди да достигне крайната си дестинация, тя преминава през цикъла на произволно избрани възли сървъри.

- На всяка следваща точка преминаване през декриптира шифър един слой, съдържащ информация за следващия междинен възел. След прочитане на информацията, използвана крушки слой е унищожен.

- И така се повтаря няколко пъти.

Дори ако информация пакета ще бъдат прихванати от една от секциите на мрежата, ще бъде възможно да се получат данни само за следващите две междинни сървъри. Информация за пълния маршрут вече е частично разрушена. Ето защо, за да се изчисли крайните точки не е възможно.

Моля, обърнете внимание - по време на целия криптиращ случайно се фокусира върху поддържането секретни данни на потребителя и информация за местонахождението му. Всъщност предават в пакети данни може да се декодира чрез конвенционални средства криптоанализ.

Private Browser TOR

Въпреки че обикновено се нарича TOR браузър, всъщност, във всеки уеб браузър може да се използва като TOR-клиент. За да се интегрира с мрежата от анонимен интернет браузър, създаден в плъгин, който се превръща прилагане на мрежата на TOR.

Най-широко използваните браузъри, на базата на TOR двигатели Mozilla Firefox и хром. Съответно Firefox-TOR е много подобна на добре познатия безплатен уеб браузър Mozilla Firefox и Chromium-TOR радиално външно копия Google Chrome.

Освен частни браузъри за Windows OS са предназначени за анонимни браузъри и други операционни системи.

Изтеглете желания тип на браузъра, за да TOR система може да torproject.org на официалния сайт. От съображения за безопасност, не се препоръчва да се вземат програмата от произволни сайтове - това може да е капан. Вместо анонимни потребители в ляво TOR ще изпрати лична информация директно в ръцете на измамниците.

Инсталиране на браузъра, за да TOR не се различава от традиционния метод с Windows-базирани приложения. След стартиране на браузъра TOR тя трябва да се създаде за поверително сърфиране, в противен случай тя ще бъде най-честата уеб браузъра.

Това е! Можете да се насладите виртуално независимост.

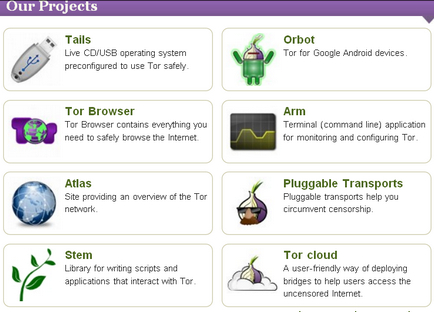

Други TOR-приложения

Кой има нужда?

Въпреки, че често се изразява мнение, че потребителите анонимен TOR мрежата са терористи и престъпници, всъщност по-голямата част са доста почтени хора. В живота на всеки човек може да има ситуации, когато е необходимо да се гарантира поверителността на комуникациите, за да се запази благосъстояние, живота и здравето на себе си или близките си.

Във всички тези случаи, изтичане на информация може да доведе до катастрофални, непоправими последици.